Python es ampliamente reconocido en el mundo tecnológico por su simplicidad y facilidad de uso. A menudo es el primer lenguaje que muchos aprenden y la herramienta de referencia para scripting rápido y automatización de tareas. Esta reputación, aunque merecida, puede ocultar la verdadera profundidad y el poder que Python ofrece, especialmente en el exigente campo de la ciberseguridad.

La misma simplicidad que lo hace accesible también enmascara características contraintuitivas y filosofías de diseño que, una vez comprendidas, se convierten en superpoderes para los profesionales de la seguridad. Estas no son solo peculiaridades del lenguaje; son herramientas fundamentales que permiten realizar desde análisis criptográficos complejos hasta la orquestación de defensas en un Centro de Operaciones de Seguridad (SOC).

Este artículo explora cinco de estas verdades ocultas. Al descubrirlas, transformarás tu percepción de Python, viéndolo no solo como una simple herramienta de scripting, sino como un activo indispensable y sorprendentemente robusto para la seguridad ofensiva y defensiva.

Los números enteros de Python no tienen límite, y esa es su superpotencia criptográfica.

A diferencia de lenguajes como C o Java que imponen un tamaño máximo a los tipos de datos enteros (por ejemplo, 64 bits), los enteros (int) en Python pueden crecer indefinidamente para almacenar números de cualquier magnitud, limitados únicamente por la memoria disponible en la máquina.

Esta capacidad, conocida como «precisión arbitraria», es un cambio de juego para la ciberseguridad. Las operaciones matemáticas que sustentan la criptografía moderna, como RSA o la criptografía de curva elíptica (ECC), requieren el manejo de números extremadamente grandes. El hecho de que Python maneje esto de forma nativa es la misma razón por la que es tan adepto a la manipulación de bytes de bajo nivel, como al construir payloads de exploits con struct.pack, donde la precisión es fundamental.

El propio texto fuente lo resume de manera concisa:

El tamaño ilimitado permite hacer matemática criptográfica (RSA, ECC) sin librerías externas.

Una característica aparentemente simple del lenguaje elimina la necesidad de depender de bibliotecas matemáticas complejas para realizar tareas criptográficas fundamentales. Esto convierte a Python en una herramienta nativamente potente para construir, analizar y probar implementaciones criptográficas desde cero.

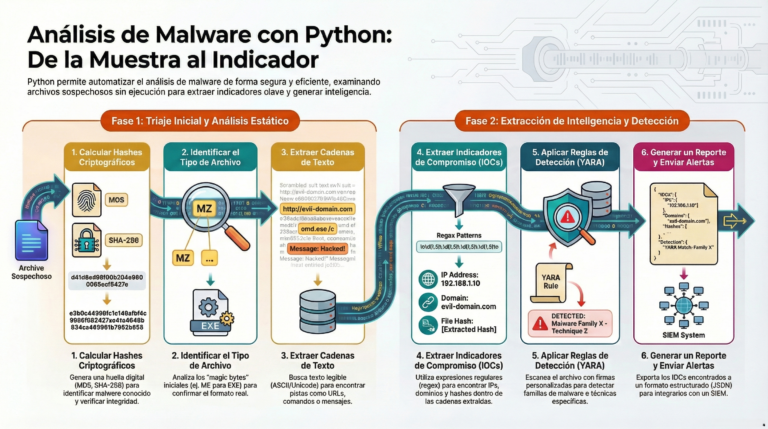

Puedes detectar malware con matemáticas: el secreto de la entropía.

El concepto de entropía de Shannon, una medida de aleatoriedad o desorden en un conjunto de datos, tiene una aplicación directa y sorprendente en el análisis de malware.

A primera vista, la idea de usar una fórmula matemática para cazar código malicioso parece contraintuitiva. Sin embargo, los desarrolladores de malware utilizan con frecuencia técnicas de empaquetado, compresión o cifrado para ofuscar su código y evadir la detección por firmas. Este proceso transforma el código original, que tiene una estructura predecible, en datos que parecen casi completamente aleatorios.

Al medir la entropía de un archivo, podemos obtener una heurística poderosa para su triaje inicial. Los binarios normales suelen tener un nivel de entropía entre 4 y 6. En cambio, cuando un archivo ha sido ofuscado, su entropía se dispara. La guía de valores del texto fuente nos da una referencia clara:

7.5–8.0 → altamente empaquetado/cifrado

Es sorprendente cómo un principio matemático nos permite desarrollar un método rápido y eficaz para identificar archivos sospechosos que merecen un análisis más profundo. Con unas pocas líneas de Python y la implementación del cálculo de entropía, un analista puede filtrar miles de archivos y priorizar aquellos que muestran signos de ofuscación maliciosa.

El «pegamento» del SOC: por qué Python es el cerebro detrás de la automatización de SIEM y EDR.

En un Centro de Operaciones de Seguridad (SOC) moderno, Python es el «lenguaje de pegamento» que conecta plataformas dispares y orquesta flujos de trabajo de respuesta a incidentes.

Imagina un script que, en segundos, consulta Splunk en busca de inicios de sesión anómalos, cruza la IP de origen con un feed de inteligencia de amenazas, utiliza la API de CrowdStrike para identificar el endpoint y el usuario exactos implicados y, finalmente, aísla el host de la red. Esto no es teórico; es una automatización rutinaria que transforma una investigación manual de 30 minutos en una respuesta programática de 5 segundos.

Esta capacidad de orquestación eleva el rol del analista de seguridad. Al automatizar las tareas repetitivas de recopilación y contención de datos, Python libera al analista para que se concentre en tareas de mayor impacto como la caza proactiva de amenazas, la ingeniería de detección y el análisis estratégico.

La trampa del argumento por defecto mutable: un error sutil con consecuencias inesperadas.

Uno de los «gotchas» más clásicos de Python es el uso de un objeto mutable, como una lista [] o un diccionario {}, como valor por defecto para el argumento de una función. Este error sutil puede llevar a comportamientos inesperados y difíciles de depurar.

El problema radica en que el valor por defecto de un argumento se evalúa una sola vez: cuando la función es definida, no cada vez que es llamada. Si ese valor por defecto es un objeto mutable, todas las llamadas a la función que no proporcionen explícitamente ese argumento compartirán y modificarán la misma instancia del objeto.

El texto fuente advierte directamente sobre esta trampa:

Usar objetos mutables como valor por defecto puede causar estado compartido

El contraste visual entre el código problemático y la solución idiomática es la forma más clara de entenderlo:

# La trampa: `bucket` se comparte entre todas las llamadas

def collect_iocs(ioc, bucket=[]):

bucket.append(ioc)

return bucket

# El patrón idiomático: se crea un nuevo `bucket` si es necesario

def collect_iocs(ioc, bucket=None):

if bucket is None:

bucket = []

bucket.append(ioc)

return bucket

Entender estos detalles es crucial para escribir herramientas de seguridad que sean robustas, predecibles y libres de errores sutiles que podrían comprometer su fiabilidad en un momento crítico.

Es más fácil pedir perdón que permiso: la filosofía que hace tu código más seguro.

El estilo de codificación idiomático en Python a menudo sigue el principio EAFP: «Easier to Ask for Forgiveness than Permission» (Es más fácil pedir perdón que permiso). Esta filosofía contrasta con el enfoque LBYL («Look Before You Leap» – Mira antes de saltar), común en otros lenguajes.

El enfoque LBYL implicaría comprobar primero si una condición se cumple antes de realizar una acción (ej. if key in cache:). El enfoque EAFP, en cambio, intenta la operación directamente dentro de un bloque try y maneja la excepción (except KeyError:) si falla.

Como resume el texto fuente:

Intenta la operación y maneja la falla específica, en lugar de pre-comprobar con if.

Aunque puede parecer arriesgado, EAFP a menudo conduce a un código más limpio y eficiente. Más importante aún, tiene un beneficio de seguridad clave: ayuda a evitar condiciones de carrera (race conditions). En una herramienta de seguridad multihilo, un enfoque LBYL como if os.path.exists(file) podría verificar que un archivo existe, pero en los nanosegundos antes de que actúe sobre él, otro hilo podría eliminarlo, causando un fallo. EAFP intenta la operación y maneja el fallo con gracia, haciéndolo inherentemente más robusto contra estas vulnerabilidades de TOCTOU (Time-of-check to time-of-use).

El verdadero poder de Python en el ámbito de la ciberseguridad no reside únicamente en su sintaxis limpia o su simplicidad superficial. Se encuentra en la profundidad de sus características, como los enteros de precisión arbitraria; en su robusto ecosistema que lo convierte en el «pegamento» del SOC; y en su filosofía de diseño, como el principio EAFP.

Comprender estos matices, desde los detalles técnicos de los argumentos mutables hasta los conceptos matemáticos aplicados como la entropía, es lo que diferencia a un simple programador de un profesional de la seguridad altamente eficaz. Estas «verdades sorprendentes» son las que permiten construir herramientas más inteligentes, seguras y potentes.

¿Qué otra característica aparentemente simple de una herramienta que usas a diario podría esconder un poder sorprendente que aún no has descubierto?