El Mito de la Red Segura

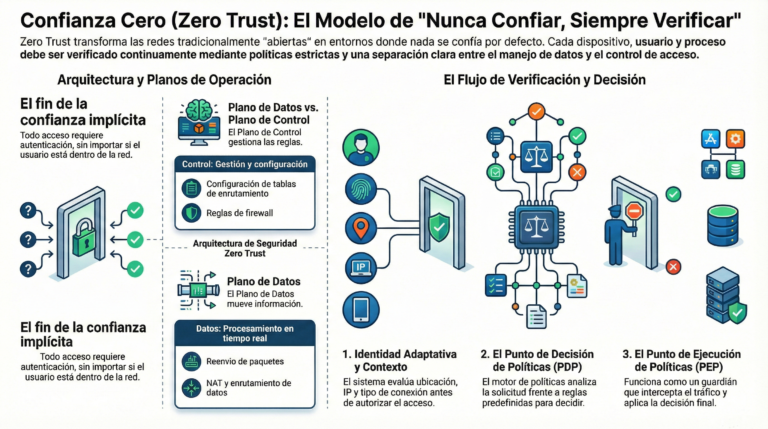

Históricamente, la arquitectura de red se ha diseñado bajo una premisa peligrosa: «fuerte por fuera, blanda por dentro». Una vez que un paquete superaba el firewall perimetral, el interior de la organización se consideraba un santuario de confianza. Sin embargo, como arquitectos de ciberseguridad, sabemos que esta confianza implícita es el mayor activo de un atacante, permitiendo el movimiento lateral de software malicioso y actores internos sin restricciones.

En el panorama actual de amenazas, el modelo tradicional ha caducado. Zero Trust no es simplemente una opción tecnológica; es el imperativo arquitectónico necesario para la supervivencia digital. Este paradigma elimina la noción de una «red interna segura» y exige que cada acceso, sin importar su origen, sea verificado de forma implacable.

La Confianza No Existe, Se Demuestra

La filosofía central de Zero Trust rompe con el anticuado «confiar pero verificar» para instaurar un modelo de verificación constante. Aquí, la confianza nunca es una propiedad estática; es un estado transitorio que debe validarse en cada interacción. Este enfoque se aplica de manera uniforme a todos los sujetos y sistemas: usuarios finales, procesos en ejecución y dispositivos de red.

Para alcanzar este nivel de seguridad, implementamos controles granulares como la autenticación de múltiples factores (MFA), el cifrado de datos en reposo y en tránsito, y la aplicación estricta de permisos de sistema.

«Con Zero Trust, nada es confiable y todo está sujeto a algún tipo de controles de seguridad.»

Este cambio es disruptivo porque desplaza el foco del perímetro hacia el recurso individual, garantizando que la seguridad sea intrínseca a la conexión y no a la ubicación física o lógica del usuario.

La Separación de Poderes (Plano de Datos vs. Plano de Control)

Para lograr una infraestructura inteligente y escalable, debemos desglosar los dispositivos de seguridad en componentes funcionales denominados planos de operación. Esta separación es vital para la interoperabilidad en entornos físicos, virtuales o en la nube:

- Data Plane (Plano de Datos): Es el componente de ejecución. Aquí es donde un conmutador de red (switch), router o firewall realiza el «trabajo pesado»: procesamiento de tramas y paquetes, Network Address Translation (NAT) y procesos de ruteo en tiempo real para mover la información.

- Control Plane (Plano de Control): Es el cerebro de la operación. Aquí es donde se gestionan las políticas, se configuran las tablas de ruteo y se definen las reglas que dictan el comportamiento del Data Plane.

Al separar la gestión (cerebro) de la ejecución (músculo), permitimos que la red sea mucho más dinámica. Un administrador puede ajustar una política en el plano de control y verla reflejada instantáneamente en la capacidad de procesamiento del plano de datos.

Identidad Adaptativa: El Combustible del Motor de Políticas

Zero Trust eleva la autenticación mediante la Identidad Adaptativa (Adaptive Identity). En lugar de depender de una credencial estática, el sistema recopila y analiza múltiples «puntos de datos» o variables contextuales en tiempo real. Estos datos sirven como el insumo crítico para que el sistema decida el nivel de confianza necesario.

Entre las variables que se evalúan se encuentran:

- Origen y Contexto Geográfico: Si una petición de recursos ubicados en EE. UU. proviene de una dirección IP en un país inusual o inesperado, el sistema eleva automáticamente los requisitos de seguridad.

- Relación con la Organización: ¿El sujeto es un empleado a tiempo completo, un contratista o un trabajador a tiempo parcial?

- Vector de Conexión: ¿Se accede mediante una VPN o desde una red cableada en el edificio corporativo?

Esta inteligencia permite que la arquitectura responda de forma proporcional al riesgo: si los datos contextuales son sospechosos, el sistema puede denegar el acceso o exigir una re-autenticación más robusta de manera automática.

Zonas de Seguridad y Confianza Implícita Limitada

A diferencia de las redes abiertas, Zero Trust segmenta el ecosistema en zonas de seguridad para analizar el camino completo de cada conversación. Esto permite establecer reglas de comunicación granulares entre departamentos o grupos específicos.

Las zonas se categorizan típicamente como:

- Untrusted (No confiable): Redes externas o fuera de nuestro control.

- Trusted (Confiable): Redes bajo administración directa, como oficinas corporativas.

- Internal (Interna): Zonas de alta sensibilidad, como centros de datos.

- External (Externa): Conexiones que residen fuera del perímetro lógico de la organización.

Dentro de este modelo, podemos definir una confianza implícita limitada basada en la ruta. Por ejemplo, una política puede dictar que el tráfico que viaja desde una Trusted Zone (oficina) hacia una Internal Zone (servidor de base de datos) sea aceptado bajo condiciones específicas. Cualquier intento de acceso que no siga esta ruta aprobada o que provenga de una zona no autorizada es bloqueado por defecto.

El Guardián y el Cerebro (PEP y PDP)

La robustez de la arquitectura Zero Trust reside en la separación técnica entre quién intercepta el tráfico y quién toma las decisiones. Este diseño garantiza una escalabilidad masiva, permitiendo un cerebro centralizado para múltiples puntos de control:

- Policy Enforcement Point (PEP): Actúa como el gatekeeper o guardián. Es el punto físico o virtual donde todos los sujetos y sistemas son interceptados. Su función es puramente de ejecución: permite o deniega el tráfico basándose estrictamente en las órdenes recibidas.

- Policy Decision Point (PDP): Es la inteligencia centralizada, compuesta por dos elementos:

- Policy Engine: El motor que compara las peticiones y los datos de identidad adaptativa contra las políticas de seguridad para otorgar, denegar o revocar accesos.

- Policy Administrator: El brazo comunicador. Una vez que el motor toma una decisión, el administrador genera y entrega los tokens de acceso o credenciales necesarios al PEP para autorizar la sesión.

Esta arquitectura asegura que el PEP nunca tome decisiones de forma autónoma, manteniendo la integridad de la política de seguridad en toda la empresa.

Un Futuro de Verificación Constante

El modelo Zero Trust orquestra sujetos, sistemas, planos de control y motores de políticas para crear una defensa profunda y dinámica. En un mundo donde el perímetro ha desaparecido y los activos están distribuidos, la verificación constante no es un exceso de celo, sino la única estrategia viable para garantizar la integridad corporativa.

La seguridad ya no es un muro que rodea la ciudad, sino un guardia personal para cada ciudadano y cada recurso. Ante esta realidad, cabe preguntarse: ¿Sobreviviría su arquitectura de red actual a un ataque interno si un usuario malicioso aprovechara la confianza excesiva que hoy reside en su red interna?