El abismo entre la realidad técnica y la aspiración estratégica

En mi trayectoria como consultor, he notado un patrón constante: la mayoría de las organizaciones son conscientes de que deben robustecer su postura de seguridad, pero naufragan al intentar definir qué significa ese «más seguridad» en términos prácticos. Existe un abismo entre el estado actual de sus defensas y el nivel de protección que la directiva aspira alcanzar.

Para cerrar esta brecha, el Análisis de Brechas (Gap Analysis) se presenta no solo como un ejercicio técnico, sino como una herramienta de gestión crítica. En esencia, es el estudio sistemático de «dónde estamos hoy frente a dónde nos gustaría estar mañana». Es el proceso que transforma una intención vaga de mejora en un plan de acción concreto, permitiéndonos identificar con precisión qué controles de seguridad serán necesarios para proteger los activos más valiosos de la entidad.

La seguridad no es un sprint; es una maratón de precisión

Aunque el concepto de análisis de brechas es sencillo de explicar, su ejecución es una expedición de fondo que requiere paciencia estratégica. Como asesor senior, mi primera advertencia es siempre la misma: no es una tarea de una tarde. Comprender cada arista de la seguridad de la información y su aplicación específica en una organización es un esfuerzo exhaustivo.

Dependiendo de la madurez y el tamaño de la empresa, este proceso puede extenderse durante semanas, meses o incluso años. La complejidad radica en la necesidad de orquestar a múltiples departamentos, gestionar planes de proyecto detallados y procesar una inmensa cantidad de datos y comunicaciones. Es un trabajo minucioso de recolección de evidencia para descubrir qué está sucediendo realmente en el entorno tecnológico, más allá de lo que dicen los manuales.

El rigor de los estándares: NIST e ISO como cimientos de la línea base

Para determinar qué tan lejos estamos de la meta, es imperativo definir primero dónde se sitúa la línea de llegada. Aquí es donde los marcos de referencia internacionales dejan de ser opcionales para convertirse en el Baseline o línea base fundamental. Estos estándares eliminan la subjetividad y proporcionan objetivos claros.

En nuestra práctica, nos apoyamos en referentes globales como el ISO/IEC 27001 (Information Security Management Systems) y las publicaciones del NIST. Un documento esencial que solemos utilizar como guía de cumplimiento es:

NIST SP 800-171 Revision 2: «Protecting Controlled Unclassified Information in Non-Federal Systems and Organizations»

Adoptar estos marcos permite que el análisis esté anclado en mejores prácticas probadas, facilitando la identificación de carencias frente a estándares de clase mundial o requisitos regulatorios específicos.

Cultura y procesos: La «confrontación» entre la realidad y la política

Un error persistente en el sector es creer que la ciberseguridad se compra en una caja. El análisis de brechas nos recuerda que la seguridad efectiva descansa en la tríada de personas, procesos y tecnología. Un análisis profesional no se limita a revisar software; requiere una evaluación de la experiencia formal del personal y su nivel de capacitación.

Sin embargo, contar con el talento adecuado es insuficiente si no existen procesos centrales que los guíen. El corazón del análisis de brechas es la confrontación entre la realidad técnica de los sistemas y la documentación formal de las políticas de seguridad. Debemos validar si lo que ocurre en el día a día operativo coincide con lo estipulado en el libro de reglas interno. Identificar esta desconexión es el primer paso para entender dónde fallan los controles y cómo podemos implementar controles compensatorios que mitiguen las debilidades detectadas.

De lo macro a lo micro: La granularidad como táctica de éxito

Para que un proyecto de esta magnitud no resulte inabarcable, aplicamos la estrategia de «divide y vencerás». El análisis de brechas toma categorías amplias de seguridad y las descompone en segmentos manejables.

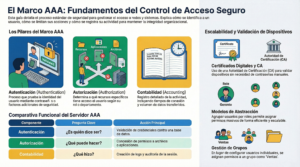

Un ejemplo claro es el dominio de Control de Acceso (Access Control). Como consultores, no lo evaluamos como un bloque monolítico, sino que hacemos un drill-down hacia la Gestión de Cuentas (Account Management), desglosándola en tareas granulares:

- Gestión de registro y baja de usuarios (User registration and deregistration).

- Gestión de los derechos de acceso privilegiado.

- Revisión periódica de los derechos de acceso asignados.

Esta fragmentación es vital. Permite a la organización identificar fallos específicos en procesos puntuales, evitando la parálisis por análisis y permitiendo una remediación mucho más ágil y dirigida.

El semáforo estratégico: Priorización visual para el máximo impacto

Una vez recopilada la información de todos los sistemas y dispositivos —por ejemplo, evaluando una organización con siete ubicaciones geográficas distintas—, el resultado se consolida en un informe que utiliza una lógica de semáforo. Esta visualización es clave para la toma de decisiones ejecutivas:

- Rojo: Requisitos o sedes que están críticamente lejos de la línea base. Representan el mayor riesgo.

- Amarillo: Puntos en un estado intermedio; existen controles, pero son insuficientes o ineficaces.

- Verde: Áreas que cumplen satisfactoriamente con los objetivos del estándar.

Desde una perspectiva de consultoría senior, instamos a la dirección a comenzar por el «Rojo». No es solo una cuestión de urgencia, sino de estrategia financiera: atacar primero las áreas en rojo es la forma más inteligente de maximizar el ROI (Retorno de Inversión) en seguridad, logrando una reducción inmediata y significativa del riesgo organizacional.

Del diagnóstico a la ejecución: Trazando el camino

El reporte final de un análisis de brechas no es una simple fotografía estática; es un pathway o camino hacia el futuro. Este documento detalla la hoja de ruta técnica y financiera, especificando el tiempo, el presupuesto, el equipamiento necesario y los procesos de Control de Cambios (Change Control) indispensables para una transición segura.

Al concluir este proceso, la organización abandona la gestión basada en suposiciones para abrazar una estrategia basada en evidencias. La pregunta para el liderazgo hoy es clara: ¿Sabe su organización exactamente qué tan lejos está hoy de su seguridad ideal, o está operando a ciegas?