Para la mayoría de los usuarios, la seguridad digital se percibe como una acción binaria: introduces tus credenciales y, si son correctas, estás «dentro». Sin embargo, desde la perspectiva de la arquitectura de sistemas, ese inicio de sesión es apenas la superficie de una operación mucho más profunda. En realidad, cada vez que accedemos a un recurso corporativo, iniciamos una conversación a tres bandas entre el usuario, un guardián de acceso y una base de datos centralizada.

Como especialistas, sabemos que la seguridad no es un evento aislado que termina en el botón de «Entrar», sino un ecosistema continuo de verificación. En un entorno donde el trabajo remoto y la infraestructura global son la norma, entender qué sucede «detrás de escena» es lo que separa a una red vulnerable de una plataforma resiliente y escalable.

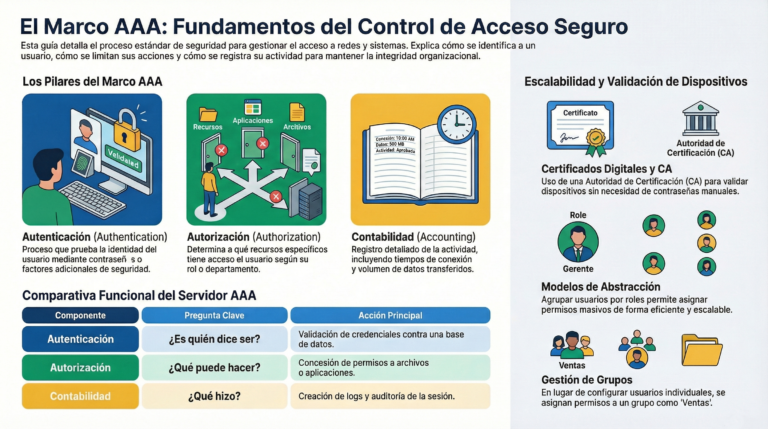

El Triángulo de Hierro: Autenticación, Autorización y Contabilidad (AAA)

Toda infraestructura de seguridad robusta se apoya en un marco de trabajo fundamental conocido como AAA. Aunque a menudo los términos se confunden en el lenguaje coloquial, sus diferencias son críticas para la integridad del sistema:

- Identificación: Es la declaración de identidad. Al escribir tu nombre de usuario, simplemente estás reclamando ser alguien en el sistema.

- Autenticación: Es la validación de esa reclamación. Es el proceso de probar que realmente eres quien dices ser mediante algo que sabes (contraseña) o algo que tienes.

- Autorización: Una vez probada tu identidad, el sistema determina tu radio de acción. ¿Tienes permiso para leer archivos financieros o solo para gestionar etiquetas de envío?

- Contabilidad (Accounting): Es el registro de actividad o «pista de auditoría» (audit trail). Registra cuándo entraste, qué archivos tocaste, cuántos datos transferiste y cuándo te desconectaste.

Desde mi experiencia en respuesta a incidentes, considero que la Contabilidad es el «héroe olvidado». Mientras que la autenticación es preventiva, la contabilidad es la piedra angular de la informática forense. No evita que alguien entre, pero es la única herramienta que nos permite reconstruir qué sucedió exactamente una vez que estuvieron dentro.

Sobre la esencia de este proceso, el profesor Messer destaca:

«Esto demuestra que realmente somos quienes decimos ser porque conocemos la contraseña secreta o tenemos algunos factores de autenticación adicionales que podemos usar para ayudar a probar que somos esa persona».

En la práctica, cuando te conectas a una VPN, interactúas con un concentrador de VPN (el guardián). Este dispositivo no guarda tus contraseñas; en su lugar, consulta a un Servidor AAA central que verifica los datos en su base de datos. Solo cuando el servidor AAA envía un mensaje de «aprobado» de vuelta al concentrador, se te permite el acceso al servidor de archivos interno.

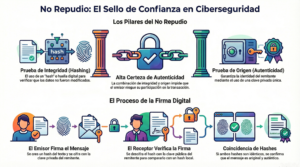

¿Cómo «teclea» una computadora su contraseña? El poder de los Certificados

Un desafío constante para los administradores es validar la identidad de dispositivos remotos (laptops, sensores, servidores) que no tienen un ser humano detrás para introducir una clave. Almacenar contraseñas estáticas en el hardware es una vulnerabilidad inaceptable. La solución profesional es el uso de certificados digitales.

Para que este sistema funcione, la organización debe contar con una Autoridad de Certificación (CA), que actúa como la raíz de confianza. El proceso de validación no es una simple comparación de archivos, sino una verificación de integridad criptográfica:

- Generación y Firma: La CA crea un certificado único para la laptop y lo firma digitalmente. Esta firma es la garantía de que el certificado es legítimo y no ha sido alterado.

- Instalación: El certificado firmado se deposita en el dispositivo.

- Verificación de Confianza: Cuando la laptop intenta conectarse al concentrador VPN, este no busca una contraseña. En su lugar, verifica la firma digital de la CA en el certificado del dispositivo.

Si la firma coincide con la de la CA en la que la empresa confía, se confirma que el equipo es una propiedad legítima de la organización. Es un método infinitamente superior a las credenciales estáticas, permitiendo validar hardware en cualquier parte del mundo con un nivel de certeza matemática.

La «Abstracción» como el Único Camino a la Escalabilidad

Gestionar la seguridad de una startup de cinco personas es sencillo. Gestionar una corporación con diez mil empleados es un caos administrativo si no se utiliza un modelo de autorización basado en la abstracción.

Imagina que intentas asignar permisos individualmente: si tienes 100 usuarios y cada uno necesita acceso a 10 recursos distintos (bases de datos, carpetas, aplicaciones), tendrías que realizar 1,000 entradas manuales. Cualquier cambio de puesto o baja laboral se convierte en una pesadilla de gestión donde el error humano es inevitable.

La elegancia del modelo de grupos (conocido técnicamente como RBAC o Control de Acceso Basado en Roles) resuelve esto mediante una capa intermedia:

- El Caos del Mapeo Individual: Sin abstracción, el administrador vincula directamente al Usuario A con el Recurso 1, 2 y 3. Es un sistema rígido que no escala.

- La Elegancia de la Abstracción: Creamos un grupo llamado «Shipping and Receiving» (Envíos y Recepciones) y le asignamos todos los permisos necesarios (crear etiquetas, ver inventario, reportes). Para dar acceso a cien nuevos empleados, solo necesitamos un clic: añadirlos al grupo.

Esta separación entre el usuario y el recurso es la que permite que una infraestructura crezca sin colapsar. No importa cuántos miles de usuarios se sumen; la lógica de acceso se mantiene simplificada y centralizada.

Hacia una Confianza Digital Verificable

La seguridad moderna ha evolucionado para dejar de ser un cerrojo en la puerta y convertirse en un sistema nervioso inteligente. Al combinar el rigor del marco AAA, la certeza criptográfica de los certificados y la eficiencia operativa de la abstracción, las organizaciones pueden operar a escala global con confianza.

En última instancia, la resiliencia de su infraestructura no se mide por la complejidad de las contraseñas de sus empleados. La verdadera pregunta para cualquier líder tecnológico hoy es: ¿Está la seguridad de su organización construida sobre la frágil esperanza de un «login» exitoso, o sobre la lógica inquebrantable de un ecosistema de verificación automatizada?