Firmar un contrato con pluma y tinta es un acto de compromiso legal que todos comprendemos instintivamente. Esa marca física en el papel nos da la certeza de quién aceptó el acuerdo y que el documento no ha sido alterado. En un mundo de ceros y unos, donde todo parece fácil de copiar o modificar, replicar esta confianza es un desafío monumental. Aquí es donde surge el «No Repudio», el héroe invisible que garantiza la seguridad en nuestras transacciones digitales.

El Hash es el ADN Digital de tus Archivos

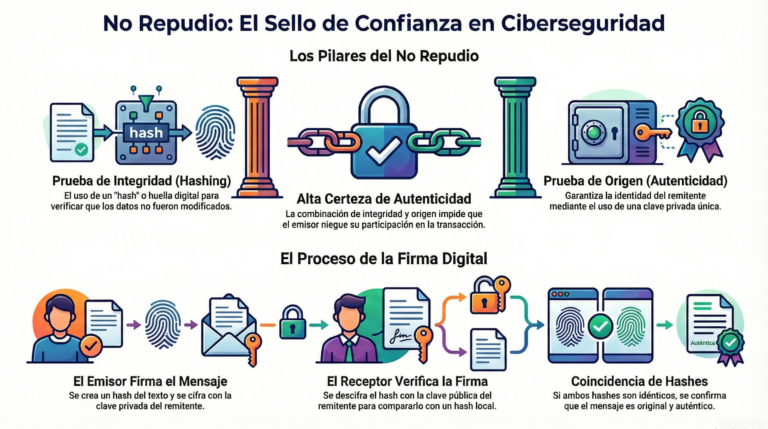

Para garantizar que la información sea precisa y consistente, la criptografía utiliza el concepto de integridad mediante el hash. Un hash es una cadena corta de texto generada a partir de los datos originales, a menudo descrita como un «mensaje digest» o una huella dactilar digital. Lo sorprendente de este proceso es su extrema sensibilidad: cualquier cambio mínimo en los datos produce un resultado completamente distinto. Esto permite verificar que lo que recibimos es exactamente lo que se envió, sin una sola alteración en el camino.

Un ejemplo práctico de esta precisión se encuentra en el Proyecto Gutenberg y su versión de la Enciclopedia Gutenberg, que ocupa unos 8.1 MB de datos. Si generamos un hash de este volumen y luego cambiamos un solo carácter en ese mar de información, el hash resultante será totalmente diferente. Para un ser humano sería imposible detectar un cambio manual entre millones de letras, pero el hash lo revela al instante. Esta herramienta es el primer pilar para asegurar que nuestros datos permanecen intactos.

«Esto es lo mismo que una huella dactilar real: si la persona cambia, verás que la huella dactilar es muy diferente».

La Limitación Crucial del Hash

Sin embargo, aquí reside una verdad que a menudo se pasa por alto: el hash es excelente para la integridad, pero falla totalmente en la identificación. Aunque nos asegura que el archivo no ha cambiado desde que se generó la huella, no nos dice absolutamente nada sobre quién envió el mensaje. En el ecosistema de la ciberseguridad moderna, la integridad por sí sola es una cáscara vacía si no podemos confirmar la procedencia. Necesitamos saber quién está al otro lado de la línea, no solo que el paquete llegó sin abolladuras.

Esta revelación es fundamental para entender por qué necesitamos capas adicionales de protección. Si Bob recibe un archivo con un hash correcto, sabe que el archivo está «sano», pero no tiene pruebas de que fue Alice quien lo envió realmente. Para construir una confianza real, debemos vincular el contenido con una identidad específica. Es en este punto donde la simple integridad se transforma en una prueba de origen irrefutable.

La Firma Digital y el «Poder» de la Llave Privada

La solución definitiva a este dilema es la firma digital, que otorga el poder del «No Repudio» mediante una sofisticada coreografía matemática. Este sistema se basa en el uso de un par de llaves: una privada, que solo el emisor posee y protege, y una pública, que cualquiera puede utilizar para verificar. Al firmar digitalmente, el emisor vincula su identidad al mensaje de una forma que nadie más puede replicar. Esto impide que el autor pueda negar posteriormente haber realizado la transacción, ya que su llave privada es única.

La firma digital no solo protege al receptor, sino que establece un estándar de transparencia global. Permite que cualquier tercero pueda auditar la transacción y confirmar que el emisor es quien dice ser. Es el equivalente digital a un sello notarial que viaja junto a los datos, asegurando que la autoría sea tan inmutable como el contenido mismo. Sin esta tecnología, el comercio electrónico y la banca digital simplemente no podrían existir.

«Mediante el uso de una firma digital, proporcionamos no repudio; no solo sabemos quién nos envió los datos, sino que cualquier tercero podría examinar la transacción y verificar que realmente provino del remitente».

La «Magia» Detrás de Escena: El proceso entre Alice y Bob

Aunque para el usuario este proceso suele reducirse a un simple clic en una casilla de verificación, detrás existe una ingeniería de seguridad masiva. Para ilustrarlo, observemos cómo Alice le envía un mensaje de contratación a Bob:

- Creación del hash: Alice escribe el mensaje «Estás contratado, Bob» y su sistema genera automáticamente un hash único (el mensaje digest) de ese texto plano.

- Cifrado con llave privada: El sistema de Alice cifra ese hash utilizando su llave privada exclusiva, lo que genera formalmente la firma digital que se adjuntará al mensaje.

- Envío del paquete: Alice envía el mensaje original en texto plano junto con la firma digital adjunta, habitualmente a través de un correo electrónico.

- Verificación de Bob: Bob recibe el paquete y usa la llave pública de Alice para descifrar la firma y extraer el hash original; simultáneamente, Bob genera su propio hash del mensaje recibido y compara ambos resultados para confirmar que coinciden exactamente.

Esta comparación final es el momento de la verdad: si los hashes son idénticos, Bob tiene la certeza absoluta de que el mensaje no fue alterado y que Alice es la autora.

Entender la distinción entre la integridad de los datos y la prueba de origen es vital para navegar en nuestra realidad hiperconectada. La infraestructura de confianza que permite firmar contratos o autorizar pagos con un clic es compleja, pero es lo que garantiza nuestra soberanía digital. Cada transacción que realizamos deja una huella auténtica e imborrable gracias a estas matemáticas invisibles.

En un futuro cada vez más digitalizado, ¿somos realmente conscientes de la infraestructura de confianza que sostiene cada uno de nuestros clics? La próxima vez que veas un icono de seguridad en tu pantalla, recuerda que hay una coreografía de llaves y huellas dactilares protegiendo tu identidad.